近期我院量子信息与量子通信团队与中山大学孙仕海团队合作,在具有源和检测缺陷下的量子密钥分发实验方面取得重要进展,研究论文“具有源和检测缺陷的安全量子密钥分发的实验研究”(Experimental study of secure quantum key distribution with source and detection imperfections)被《Physical Review A》 杂志接收发表。

量子密钥分发(QKD)以量子物理原理为保证,是未来安全信息通信技术的一种很有前途的解决方案。然而,器件的缺陷影响了现实中量子密钥分配系统的安全性,限制了量子密钥分配系统的广泛应用。为了保证实际设备下的安全量子密钥分发,人们也提出了许多新的方法,比如设备无关量子密钥分发,测量设备无关量子密钥分发和安全补丁方法。

本研究基于安全补丁的方法,报告了一个同时考虑源缺陷和检测缺陷下的单诱骗态Bennett-Brassard 1984 (BB84) QKD实验。特别是,通过应用系统性能分析,我们实现了高达75公里的光纤链路上严格的有限密钥安全约束。此外,我们的研究比以往的大多数实验考虑了更多的器件缺陷,提出的理论可以推广到其他离散变量QKD系统。这些功能构成了用不完善的实用设备来确保QKD的关键一步。

相较于其它实际设备缺陷下的QKD实验,我们的工作主要在于以下几点:(1)与其它仅考虑单一缺陷的工作不同,我们的工作可以涵盖QKD系统中常见的制备不准确、诱骗态可变、特洛伊木马攻击和探测器效率不匹配等绝大多数问题,并在一个统一的安全性模型中进行讨论。(2)我们的工作考虑到了实际条件下数据量有限的情况,给出了有限长情况下的安全密钥率公式。(3)我们的工作中采用的单诱骗态方法,更容易在系统中实现。相较于传统的双诱骗态方法,我们的工作证明,即使在考虑多种缺陷的情况下,单诱骗态方法仍可以在75km处获得安全的密钥。

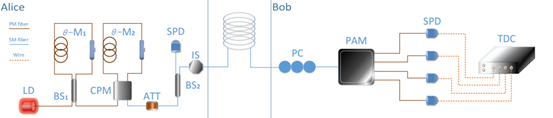

我们的实验系统如图一所示:

图一

图中是我们的实验系统,LD表示商用激光二极管,BS1是75:25的光纤分束器,BS2是50:50的光纤分束器,是相位调制器,CPM是自制的偏振模块,ATT是光衰减器,IS是光学隔离,PC是偏振控制器,SPD是单光子雪崩探测器,PAM是偏振分析模块,TDC是 time-to-digital转换器。我们在接收端和发送端都使用保偏光纤。我们分别测量了系统发送端的制备不准确、诱骗态可辨,特洛伊木马参数以及接收端的探测效率不匹配。结果如图下所示:

表一

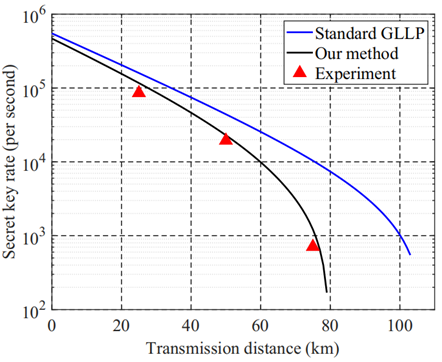

表一中展示了我们测量的四种缺陷参数,我们将缺陷参数考虑进密钥率模型中,并考虑有限数据量情况,密钥率结果如图二所示:

图二

蓝线是不考虑缺陷的经典GLLP曲线,黑色是本文考虑缺陷和有限长的理论曲线,红色三角是数据点。可以看出,即使在考虑多种缺陷的联合作用下,我们的安全性模型仍然可以在75km处恢复安全密钥。

该工作获得国家自然科学基金重点项目、广西科学基金项目及北京邮电大学IPOC开放基金等项目资助。

论文作者:陈烨(硕士生),黄春凤(博士生),陈子豪(硕士生),何文杰(本科生),张程贤,孙仕海,韦克金(通信作者)

论文链接:https://link. aps. org/doi/10.1103/PhysRevA.106.022614

联系地址:广西区南宁市大学东路100号

联系地址:广西区南宁市大学东路100号 联系电话:0771-3237386

联系电话:0771-3237386 邮 编 :530004

邮 编 :530004